1、iptables详解

1.1 iptables简介

netfilter/iptables(简称为iptables)组成Linux平台下的包过滤防火墙,与大多数的Linux软件一样,这个包过滤防火墙是免费的,它可以代替昂贵的商业防火墙解决方案,完成封包过滤、封包重定向和网络地址转换(NAT)等功能。

1.2 iptables基础

规则(rules)其实就是网络管理员预定义的条件,规则一般的定义为“如果数据包头符合这样的条件,就这样处理这个数据包”。规则存储在内核空间的信息 包过滤表中,这些规则分别指定了源地址、目的地址、传输协议(如TCP、UDP、ICMP)和服务类型(如HTTP、FTP和SMTP)等。当数据包与规 则匹配时,iptables就根据规则所定义的方法来处理这些数据包,如放行(accept)、拒绝(reject)和丢弃(drop)等。配置防火墙的主要工作就是添加、修改和删除这些规则。

1.3 iptables和netfilter的关系

这是第一个要说的地方,Iptables和netfilter的关系是一个很容易让人搞不清的问题。很多的知道iptables却不知道 netfilter。其实iptables只是Linux防火墙的管理工具而已,位于/sbin/iptables。真正实现防火墙功能的是 netfilter,它是Linux内核中实现包过滤的内部结构。

1.4 iptables传输数据包的过程

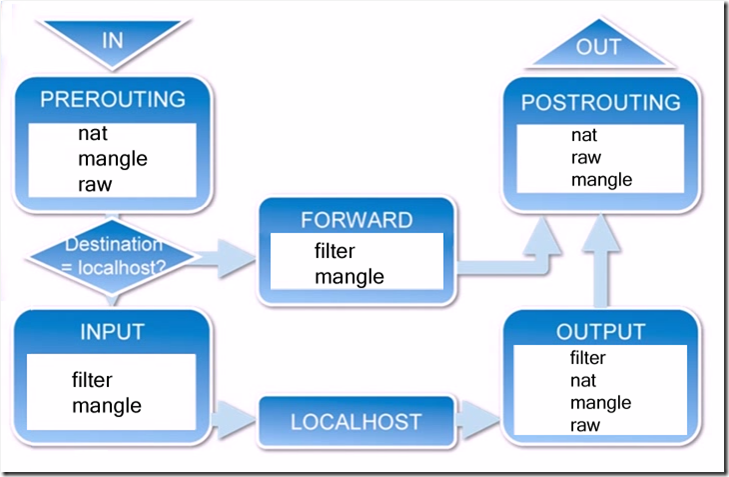

当一个数据包进入网卡时,它首先进入prepouting链,内核根据数据包目的IP判断是否需要转送出去。

如果数据包就是进入本机的,它就会沿着图向下移动,到达INPUT链。数据包到了INPUT链后,任何进程都会收到它。本机上运行的程序可以发送数据包,这些数据包会经过OUTPUT链,然后到达POSTROUTING链输出。

如果数据包是要转发出去的,且内核允许转发,数据包就会如图所示向右移动,经过FORWARD链,然后到达POSTROUTING链输出。

1.5 iptables的规则表和链

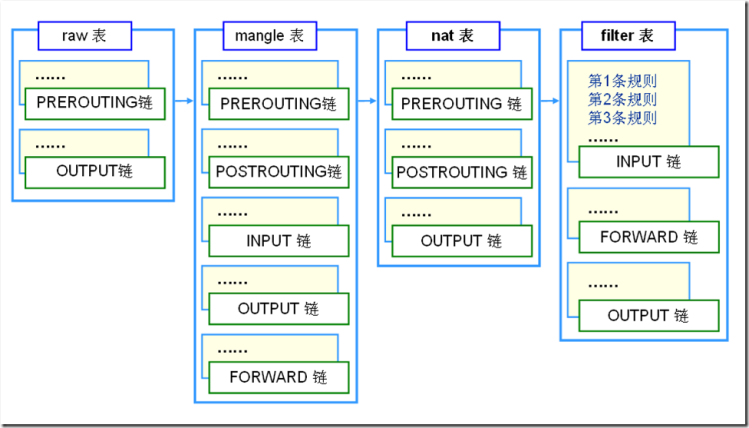

- 表(tables)提供特定的功能,iptables内置了4个表,即filter表、nat表、mangle表和raw表,分别用于实现包过滤,网络地址转换、包重构(修改)和数据跟踪处理。

- 链(chains)是数据包传播的路径,每一条链其实就是众多规则中的一个检查清单,每一条链中可以有一 条或数条规则。当一个数据包到达一个链时,iptables就会从链中第一条规则开始检查,看该数据包是否满足规则所定义的条件。如果满足,系统就会根据 该条规则所定义的方法处理该数据包;否则iptables将继续检查下一条规则,如果该数据包不符合链中任一条规则,iptables就会根据该链预先定 义的默认策略来处理数据包。

Iptables采用“表”和“链”的分层结构。在REHL4中是三张表五个链。现在REHL5成了四张表五个链了,不过多出来的那个表用的也不太多,所以基本还是和以前一样。下面罗列一下这四张表和五个链。注意一定要明白这些表和链的关系及作用。

规则表:

- filter表——三个链:INPUT、FORWARD、OUTPUT

作用:过滤数据包 内核模块:iptables_filter. - nat表——三个链:PREROUTING、POSTROUTING、OUTPUT

作用:用于网络地址转换(IP、端口) 内核模块:iptable_nat - Mangle表——五个链:PREROUTING、POSTROUTING、INPUT、OUTPUT、FORWARD

作用:修改数据包的服务类型、TTL、并且可以配置路由实现QOS内核模块:iptable_mangle(别看这个表这么麻烦,咱们设置策略时几乎都不会用到它) - Raw表——两个链:OUTPUT、PREROUTING

作用:决定数据包是否被状态跟踪机制处理 内核模块:iptable_raw

(这个是REHL4没有的,不过不用怕,用的不多)

规则链:

- INPUT——进来的数据包应用此规则链中的策略

- OUTPUT——外出的数据包应用此规则链中的策略

- FORWARD——转发数据包时应用此规则链中的策略

- PREROUTING——对数据包作路由选择前应用此链中的规则

(记住!所有的数据包进来的时侯都先由这个链处理) - POSTROUTING——对数据包作路由选择后应用此链中的规则

(所有的数据包出来的时侯都先由这个链处理)

规则表之间的优先顺序:

Raw——mangle——nat——filter

规则链之间的优先顺序(分三种情况):

第一种情况:入站数据流向

从外界到达防火墙的数据包,先被PREROUTING规则链处理(是否修改数据包地址等),之后会进行路由选择(判断该数据包应该发往何处),如果数据包 的目标主机是防火墙本机(比如说Internet用户访问防火墙主机中的web服务器的数据包),那么内核将其传给INPUT链进行处理(决定是否允许通 过等),通过以后再交给系统上层的应用程序(比如Apache服务器)进行响应。

第二种情况:转发数据流向

来自外界的数据包到达防火墙后,首先被PREROUTING规则链处理,之后会进行路由选择,如果数据包的目标地址是其它外部地址(比如局域网用户通过网 关访问QQ站点的数据包),则内核将其传递给FORWARD链进行处理(是否转发或拦截),然后再交给POSTROUTING规则链(是否修改数据包的地址等)进行处理。

第三种情况:出站数据流向

防火墙本机向外部地址发送的数据包(比如在防火墙主机中测试公网DNS服务器时),首先被OUTPUT规则链处理,之后进行路由选择,然后传递给POSTROUTING规则链(是否修改数据包的地址等)进行处理。

管理和设置iptables规则

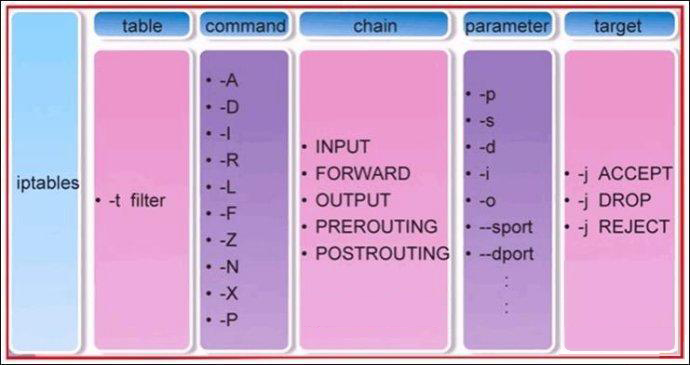

iptables的基本语法格式

1 | iptables [-t 表名] 命令选项 [链名] [条件匹配] [-j 目标动作或跳转] |

说明:表名、链名用于指定 iptables命令所操作的表和链,命令选项用于指定管理iptables规则的方式(比如:插入、增加、删除、查看等;条件匹配用于指定对符合什么样 条件的数据包进行处理;目标动作或跳转用于指定数据包的处理方式(比如允许通过、拒绝、丢弃、跳转(Jump)给其它链处理。

iptables命令的管理控制选项

-A 在指定链的末尾添加(append)一条新的规则

-D 删除(delete)指定链中的某一条规则,可以按规则序号和内容删除

-I 在指定链中插入(insert)一条新的规则,默认在第一行添加

-R 修改、替换(replace)指定链中的某一条规则,可以按规则序号和内容替换

-L 列出(list)指定链中所有的规则进行查看

-E 重命名用户定义的链,不改变链本身

-F 清空(flush)

-N 新建(new-chain)一条用户自己定义的规则链

-X 删除指定表中用户自定义的规则链(delete-chain)

-P 设置指定链的默认策略(policy)

-Z 将所有表的所有链的字节和数据包计数器清零

-n 使用数字形式(numeric)显示输出结果

-v 查看规则表详细信息(verbose)的信息

-V 查看版本(version)

-h 获取帮助(help)

防火墙处理数据包的四种方式

ACCEPT 允许数据包通过

DROP 直接丢弃数据包,不给任何回应信息

REJECT 拒绝数据包通过,必要时会给数据发送端一个响应的信息。

LOG 在/var/log/messages文件中记录日志信息,然后将数据包传递给下一条规则

iptables 防火墙规则的保存与恢复

iptables-save把规则保存到文件中,再由目录rc.d下的脚本(/etc/rc.d/init.d/iptables)自动装载

使用命令iptables-save来保存规则。一般用

1 | iptables-save > /etc/sysconfig/iptables |

生成保存规则的文件 /etc/sysconfig/iptables,

也可以用

1 | service iptables save |

它能把规则自动保存在/etc/sysconfig/iptables中。

当计算机启动时,rc.d下的脚本将用命令iptables-restore调用这个文件,从而就自动恢复了规则。

2、iptables服务命令和规则示例

初始操作系统没有iptables文件,可以通过 vim /etc/sysconfig/iptables 的方式创建iptables文件,然后 service iptables save 保存规则,最后 service iptables restart 重启服务即可。

2.1 服务命令

iptables 安装

1 | yum install iptables-services |

启动命令

1 | service iptables start |

重启命令

1 | service iptables restart |

关闭命令

1 | service iptables stop |

保存iptables规则

1 | service iptables save |

2.2 iptables规则示例

(主要还是man iptables看下相关资料才行)

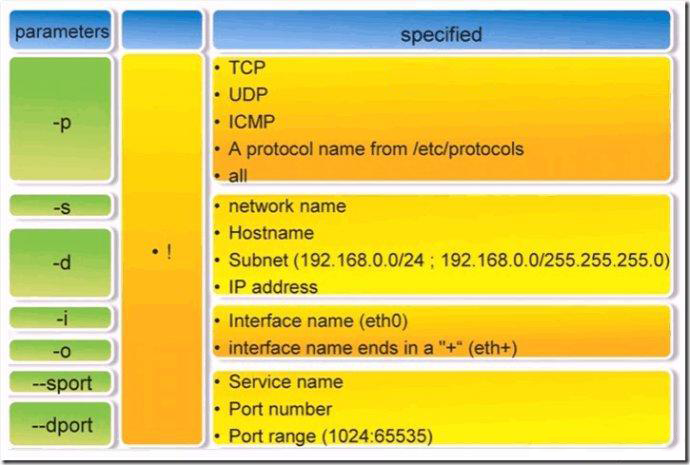

-A:指定链名

-p:指定协议类型

-d:指定目标地址

–dport:指定目标端口(destination port 目的端口)

–sport:指定源端口(source port 源端口)

-j:指定动作类型

iptables 规则清除

1 | iptables -F |

2.2.1 给SSH端口放行的语句:

添加input记录

1 | iptables -A INPUT -p tcp --dport 22 -j ACCEPT |

添加output记录

1 | iptables -A OUTPUT -p tcp --sport 22 -j ACCEPT |

最后再保存规则

1 | /etc/init.d/iptables save |

这样这两条语句就保存到刚才那个/etc/sysconfig/iptables 文件中了。

2.2.2 具体开放端口

以下是centos 6.9原始的iptables文件内容:

1 | # Firewall configuration written by system-config-firewall |

下面是别人配置

下面是别人配置:

/etc/sysconfig/iptables文件配置如下:

1 | # Generated by iptables-save v1.4.7 on Fri Mar 2 19:59:43 2012 |

以下是我的阿里云机器iptables配置

1 | # Manual customization of this file is not recommended. |

可能有时候需要删除规则,最简单就是修改一下/etc/sysconfig/iptables然后 service iptables save,最后service iptables restart即可。

2.2.3 针对某IP进行单独开放端口配置

如果我需要对内网某机器单独开放mysql端口,应该如下配置:

1 | iptables -A INPUT -s 192.168.2.6 -p tcp -m tcp --dport 3306 -j ACCEPT |

2.2.4 彻底禁止某IP访问:

1 | #屏蔽单个IP的命令是 |

指令I是insert指令 但是该指令会insert在正确位置并不像A指令看你自己的排序位置,因此用屏蔽因为必须在一开始就要加载屏蔽IP,所以必须使用I命令加载,然后注意执行 service iptables save 进行保存后重启服务即可。

2.2.5 只允许某个ip访问tomcat服务

前提是不能使用影响到其它服务,也就是说不能使用INPUT默认DROP规则

1 | #先禁止所有源地址访问8080 |

2.2.6 yum允许下载随机产生的高端口

1 | iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT |

2.2.7 禁Ping

1 | iptables -A INPUT -p icmp --icmp-type 8 -s 0/0 -j DROP |

2.2.8 设置chain策略

iptables -P 可以设置策略, -P 含义是 –policy -P chain target, Change policy on chain to target

对于filter table,默认的chain策略为ACCEPT,我们可以通过以下命令修改chain的策略:

1 | iptables -P INPUT DROP |

以上命令配置将接收(INPUT)、转发(FORWARD)、发出(OUTPUT)包均丢弃(DROP),施行比较严格的包管理。由于接收和发包均被设置为丢弃,当进一步配置其他规则的时候,需要注意针对INPUT和OUTPUT分别配置。当然,如果信任本机器往外发包,以上第三条规则可不必配置。

2.2.9 配置服务项

利用iptables,可以对日常用到的服务项进行安全管理,比如设定只能通过指定网段、由指定网口通过SSH连接本机:

1 | iptables -A INPUT -i eth0 -p tcp -s 192.168.100.0/24 --dport 22 -m state --state NEW,ESTABLESHED -j ACCEPT |

若要支持由本机通过SSH连接其他机器,由于在本机端口建立连接,因而还需要设置以下规则:

1 | iptables -A INPUT -i eth0 -p tcp -s 192.168.100.0/24 --dport 22 -m state --state ESTABLESHED -j ACCEPT |

类似的,对于HTTP/HTTPS(80/443)、pop3(110)、rsync(873)、MySQL(3306)等基于tcp连接的服务,也可以参照上述命令配置。

对于基于udp的dns服务,使用以下命令开启端口服务:

1 | iptables -A OUTPUT -p udp -o eth0 --dport 53 -j ACCEPT |

2.2.10 网口转发配置

对于用作防火墙或网关的服务器,一个网口连接到公网,其他网口的包转发到该网口实现内网向公网通信,假设eth0连接内网,eth1连接公网,配置规则如下:

1 | iptables -A FORWARD -i eth0 -o eth1 -j ACCEPT |

2.2.11 端口转发配置**

对于端口,也可以运用iptables完成转发配置:

1 | iptables -t nat -A PREROUTING -p tcp -d 192.168.102.37 --dport 422 -j DNAT --to 192.168.102.37:22 |

以上命令将422端口的包转发到22端口,因而通过422端口也可进行SSH连接,当然对于422端口,我们也需要像以上“4.配置服务项”一节一样,配置其支持连接建立的规则。

2.2.12 DoS攻击防范

利用扩展模块limit,还可以配置iptables规则,实现DoS攻击防范:

1 | iptables -A INPUT -p tcp --dport 80 -m limit --limit 25/minute --limit-burst 100 -j ACCEPT |

–limit 25/minute 指示每分钟限制最大连接数为25

–limit-burst 100 指示当总连接数超过100时,启动 limit/minute 限制

2.2.13 配置web流量均衡

可以将一台服务器作为前端服务器,利用iptables进行流量分发,配置方法如下:

1 | iptables -A PREROUTING -i eth0 -p tcp --dport 80 -m state --state NEW -m nth --counter 0 --every 3 --packet 0 -j DNAT --to-destination 192.168.1.101:80 |

以上配置规则用到nth扩展模块,将80端口的流量均衡到三台服务器。

2.2.14 iptables编号

查看iptalbes显示编号

可以使用“iptables -L -nv”来查看,这个列表看起来更详细

1 | iptables -L -nv |

删除用-D参数

iptables -nL –line-number

先使用\–line-number找出该条规则的行号,再通过行号删除规则。**

1 | Chain INPUT (policy ACCEPT) |

删除第二行规则

1 | iptables -D INPUT 2 |

添加指定指定编号的规则

需要添加指定规则时使用 -l 参数来指定需要添加的位置

1 | iptables -I INPUT 2 -s 192.168.1.12 -p tcp --sport 80 -j ACCEPT |

看看效果

1 | iptables -nL --line-number |

2.2.15 修改使用-R参数

先看下当前规则

1 | iptables -nL --line-number |

将第三条规则改为ACCEPT

1 | iptables -R INPUT 3 -j ACCEPT |

2.2.16 将丢弃包情况记入日志

使用LOG目标和syslog服务,可以记录某协议某端口下的收发包情况。拿记录丢包情况举例,可以通过以下方式实现。

首先自定义一个chain:

1 | iptables -N LOGGING |

其次将所有接收包导入LOGGING chain中:

1 | iptables -A INPUT -j LOGGING |

然后设置日志前缀、日志级别:

1 | iptables -A LOGGING -m limit --limit 2/min -j LOG --log-prefix "IPTables Packet Dropped: " --log-level 7 |

最后将包倒向DROP,将包丢弃:

1 | iptables -A LOGGING -j DROP |

另可以配置syslog.conf文件,指定iptables的日志输出。

确认你的iptables使用了log-level 4参数(前面有一个log-prefix标志). 例如:

1 | # DROP everything and Log it |

举一个例子, 丢弃和记录所有来自IP地址65.55.11.2的连接信息到/var/log/iptables.log文件.

1 | iptables -A INPUT -s 64.55.11.2 -m limit --limit 5/m --limit-burst 7 -j LOG --log-prefix "HACKERS" --log-level 4 |

命令解释:

- log-level 4:记录的级别. 级别4为警告(warning).

- log-prefix TEXT:这里定义了在日志输出信息前加上TEXT前缀. TEXT信息最长可以是29个字符,

这样你就可以在记录文件中方便找到相关的信息.

2.2.17 服务器访问外网

当防火墙设置了 iptables -A INPUT -j DROP 默认服务器无法访问,需要添加规则 -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT

1 | iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT |